Bu yazının ilk bölümü olan "Virüs 2.0 - Fidye Yazılım (Ransomware)" başlıklı yazımı aşağıdaki link aracılığı ile okuyabilirsiniz. https://mturan.net/blog/virus-2-0-fidye-yazilim-ransomware/ Kurumlar, siber güvenlik konusunda hiç bitmeyen ve temposu düşmeyen bir savunma sağlamak için sürekli efor harcamak zorundadırlar. Siber saldırılara veya olaylara karşı gerçekleşecek durumları üç temel aşamada ele alabiliriz, bunlar aşağıdaki şekilde sıralanabilir; Fidye Yazılım Saldırısı … Continue reading Fidye Yazılım (Ransomware) Saldırı ve Savunma Evreleri

Virüs 2.0 – Fidye Yazılım (Ransomware)

Çoğu kişinin kabul edeceği gibi bulaşıcı hastalıklar ile mücadele ettiğimiz bu zor günler kuruluşların dijitalleşme yolunda hızlı karar almalarına vesile oldu. Birçok kurum esnek zaman, esnek mekân, uzaktan çalışma gibi kavramları deneme konusunda pek istekli olmasalar da mevcut durumda bunun olabildiği ve beklendiği gibi kurumlar üzerinde negatif işgücü kaybı yaratmadığını tecrübe ettiler. Metropollerde yaşayan ve … Continue reading Virüs 2.0 – Fidye Yazılım (Ransomware)

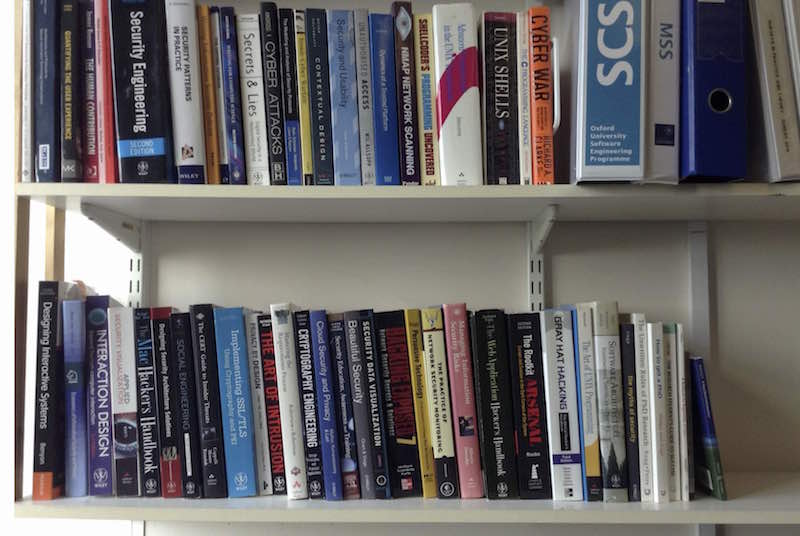

Siber Güvenlik Kitapları ve Video Eğitimleri

Merhaba, Bu sayfada sizlere internet üzerinde çeşitli kaynaklardan derlediğim yazılı ve görsel eğitim kaynaklarını, siber güvenlik ve bilgi güvenliği ile ilgili kitap ve yayınları paylaşacağım. Zaman zaman yeni kaynakları keşfettikçe sayfayı güncelleyeceğim. Bir çok kaynağı bir arada bulabileceğiniz bu sayfanın sürekli değişen şartlarda güncel kalması ve bizlerin de buradaki kaynaklardan faydalanarak kendimizi güncel tutmamızın ne … Continue reading Siber Güvenlik Kitapları ve Video Eğitimleri

MITRE ATT&CK for Cyber Threat Intelligence Training

The goal of this training is for students to understand the following: What ATT&CK is and why it’s useful for cyber threat intelligence (CTI)How to map to ATT&CK from both finished reporting and raw dataWhy it’s challenging to store ATT&CK-mapped data and what you should consider when doing thatHow to perform CTI analysis using ATT&CK-mapped … Continue reading MITRE ATT&CK for Cyber Threat Intelligence Training

Siber Güvenlik Bölümleri, Uzmanlıkları, Kariyer Yolları ve Sertifikalar

Kurumların ve bireylerin dijital dönüşümü teknolojik ilerlemeler sayesinde dünyada ve ülkemizde inanılmaz bir hız ile ilerliyor ve yüzyıllardır devam eden alışkanlıklar buna ayak uydurmakta zorlanıyor, eski okul bilgileri ile yeni dünyayı şekillendirmeye çalışıyor ve birçok noktada her insanın yürümeyi öğrenmeye başladığı gibi düşe kalka yeniden yürümeyi bu yeni ortamda ayakta kalmayı öğreniyoruz. Sanayi toplumundan teknoloji … Continue reading Siber Güvenlik Bölümleri, Uzmanlıkları, Kariyer Yolları ve Sertifikalar

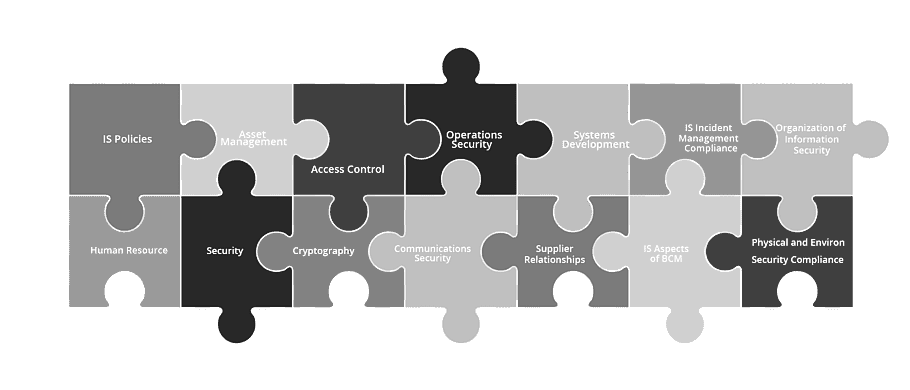

Bilgi Güvenliğinde Kontrol Tipleri

Bilgi güvenliği ilkeleri oluşturulurken uygulanacağı alanda ve kapsamda olabildiğince fazla noktayı kontrol ederek mevcutta veya gelecekte oluşabilecek zafiyetleri gidermeye ve makul bir güvenlik seviyesi sağlayarak yapılacak işleri engellemeden, güvenlik bakış açısı ile iş sürekliliğine destek olmaktadır. Bilgi güvenliği kontrolleri uygulanacağı alan iş alanı/sektör bazında değişebilir. Bir hastane, okul, banka, devlet kurumu, nükleer santral veya elektronik … Continue reading Bilgi Güvenliğinde Kontrol Tipleri

Bilgi Teknolojileri Güvenliği

Bilgi teknolojileri güvenliği, çeşitli teknolojilerden yararlanılarak bilgiyi korumak için tasarlanmış mantıksal sistemlerin oluşturulmasıyla verinin kaydedildiği yerde, transfer edilirken ve gösterilirken yetkisiz erişim, hatalı kullanım, arıza, değiştirme, silme ve imha gibi olaylara karşı gizliliğinin, bütünlüğünün ve erişilebilirliğinin güvence altına alınmasıdır. Bu sayede BT güvenlik sistemleri aracılığı ile ana sistemlerin amaçları doğrultusunda kullanılarak, kendilerinden beklenen kritik işleri … Continue reading Bilgi Teknolojileri Güvenliği

Fiziksel Güvenlik

Çevresel güvenlik olarak da isimlendirilen Fiziksel Güvenlik, tesisler, ekipmanlar, çalışanlar, kaynaklar ve BT varlıklarının fiziksel hasarlardan ve yetkisiz fiziksel erişimlerden korunmasını sağlamak için tasarlanmış somut önlemlerdir. Bireyleri tanımak için gerekli yöntemlerin belirlenmesi, güvenlik görevlilerinin konuşlandırılması, yetkisiz kişilerin ilgili alanlara erişiminin engellenmesi, açıkta kalan sistemlerin doğal tehditlerden (yağmur, güneş, nem, deprem vb.) korunması, ziyaretçi, danışman ve … Continue reading Fiziksel Güvenlik

Veri, Bilgi, Birikim ve Bilgelik Nedir?

Bilgi Çağında Veriden, Bilgeliğe… Yazı, ilk olarak 3200 (M.Ö) yılında Sümerler tarafından bulunmuştur ve “Çivi Yazısı” olarak bilinmektedir. Mısırlılar çivi yazısını geliştirmiş ve sonrasında ise Hititler, “hiyeroglif” dediğimiz, resimsel anlatıma dayalı yazıyı kullanmışlardır. Tarihe baktığımızda ilk kurulan şehirlerde nüfusun artması ile ticari faaliyetler büyük hacimlere ulaşmış ve klasik hesaplamalar yetersiz kalmaya başlamıştır. Halk günlük alış-veriş … Continue reading Veri, Bilgi, Birikim ve Bilgelik Nedir?

Temel Linux Komutları

Siber Güvelik konularını öğrenmek isteyen kişilerin olmazsa olmazlarından bir tanesi Linux işletim sistemleridir. Esneklik, açık yapısı ve kişiselleştirilebilir olması nedeniyle siber güvenlik uzmanları ve hacker'lar yatrafından tercih edilen #linux işletim sistemleri genellikle eski bilgisayar uzmanlarının aşina olduğu komut satırı ile gerçek gücünü göstermektedir. Siber güvenlik ile ilgilenecek her uzmanın temel Linux komutlarını öğrenmesi ilerideki uzmanlık … Continue reading Temel Linux Komutları